Las arquitecturas de Seguridad Perimetral engloban los diferentes esquemas en los que es posible configurar soluciones de perímetro, tales como Firewalls/UTM /NGFW para cumplir con los niveles de Seguridad requeridos en las organizaciones.

Dichas arquitecturas deben de ser diseñadas de acuerdo a requerimientos que colaboren a que se lleve a cabo de manera correcta, la operación de día a día con el propósito de minimizar riesgos considerando la integridad, disponibilidad y confidencialidad de la información que es propiedad de la empresa.

Para la implementación de alguna arquitectura, se requiere evaluar las necesidades de una empresa analizando su operación ininterrumpida, sus recursos y los servicios que se brindan, además de su distribución geográfica. Algunos sistemas que hay que tomar en cuenta son: Intranets, Sitios de comercio electrónico, conmutadores, video vigilancia IP,ERP, CRM, bases de datos, entre otros. Una vez identificados todos estos puntos se debe de considerar también a qué usuarios se les brindaran los servicios, es decir, si son internos, si son usuarios en el Internet, o si se usarán por empleados fuera de la oficina central, en sucursales, etc. Con estos datos es posible plantear una arquitectura adecuada para cada situación, las arquitecturas propuestas se pueden combinar para brindar más ventajas de manera conjunta.

A continuación mostramos algunas de las arquitecturas con sus ventajas y desventajas:

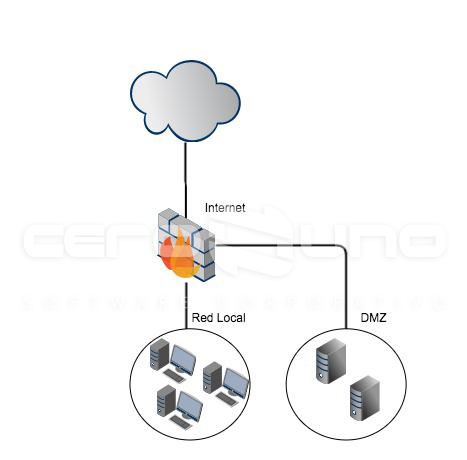

La arquitectura básica, un solo Firewall protegiendo una LAN.

Planteamos un escenario donde se instala un Firewall entre la red local y el Internet, donde los accesos hacia el internet se dan por medio de reglas de Firewall.

Muchas empresas optan por esta opción por ser simple, cumpliendo con las necesidades que proporcionan los servicios de Internet a sus usuarios y filtrar contenidos, en algunas ocasiones se publican servicios hacia el Internet tales como Servidores Web, Correo Electrónico, etc. Sin embargo no es muy recomendable hacer esto en este esquema, ya que en caso de Intrusión al servicio publicado el atacante tendría acceso directo toda a la red.

{{cta('84f90223-9086-4b97-9ee6-243b7971c809')}}

Ventajas:

- Administración simple.

- Arquitectura más económica.

- Estructura recomendada para puntos remotos donde se alojan sólo algunos servicios críticos, sin acceso directo a una LAN de usuarios, ej. Una granja de servidores Web.

Desventajas:

- Si se compromete el firewall, toda la red se verá afectada.

- Si se compromete un servidor o cualquier otro equipo, el atacante tendrá la posibilidad de continuar con los demás equipos sin mas barreras de protección.

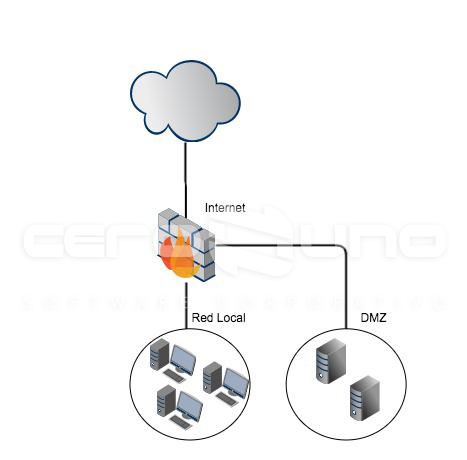

Firewall con zona DMZ

La Arquitectura de Firewall con zona DMZ, describe un escenario donde se cuenta con una zona desmilitarizada (DMZ) la cual consiste en estándares modernos a tener una interfaz de red adicional en el Firewall, adicional al escenario anterior; por lo que los enlaces al Internet y la Red Local son interfaces diferentes y separadas de la zona desmilitarizada, la comunicación puede ser posible siempre y cuando se haya configurado el acceso con reglas dentro del Firewall.

Esta arquitectura brinda niveles más altos de Seguridad al momento de publicar servicios al Internet desde la zona desmilitarizada, si fuera el caso de que algún servidor de la zona DMZ se encuentre comprometido tendrá que pasar por el firewall nuevamente para poder entonces intentar afectar a las computadoras dentro de la red interna y viceversa.

Muchas empresas optan por esta arquitectura y su ventaja de reducir las probabilidades de comprometer todo el entorno así como aumentar los niveles de control de acceso.

Ventajas:

- Publicación de servicios de una manera más segura.

- Administración granular de reglas de firewall.

- Existe la variante de compartir los recursos a puntos remotos desde la red DMZ por medio de VPN.

Desventajas:

- Mayor complejidad en la administración del Firewall.

{{cta('f36cc1a6-c799-409a-98a7-9e89c3400575')}}

La arquitectura básica con Alta disponibilidad de Servicios (HA), dos Firewalls o más en Cluster protegiendo una LAN.

La arquitectura básica con Alta disponibilidad de Servicios, ofrece niveles más altos de seguridad en el tema de disponibilidad, debido a que si se presenta un mal funcionamiento de algún dispositivo de perímetro, contaremos con los servicios disponibles por mayor tiempo, como pueden ser servicios de DNS, correo electrónico, portales Web, etc. Con esta arquitectura, la sustitución de un equipo que presente falla se realizará de manera automática e imperceptible por los usuarios.

Las ventajas de Alta Disponibilidad:

- Se cuenta con uno o más equipos que entrarán en operación justo cuando uno de estos haya fallado, los servicios ofrecidos no serán interrumpidos y los usuarios en operación no habrán notado el cambio.

Desventaja:

- Costos más elevados, esta arquitectura requiere por lo menos dos equipos Firewall de idénticas características como opción mínima. Se recomienda evaluar esta arquitectura en relación a la pérdida económica que sufriría la empresa en caso de perder los servicios por varias horas e incluso días.

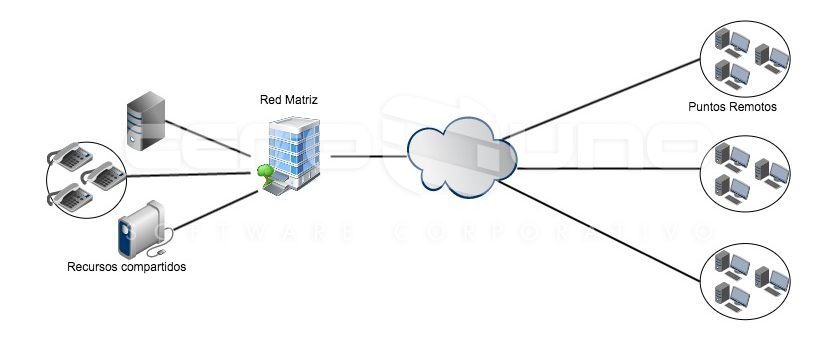

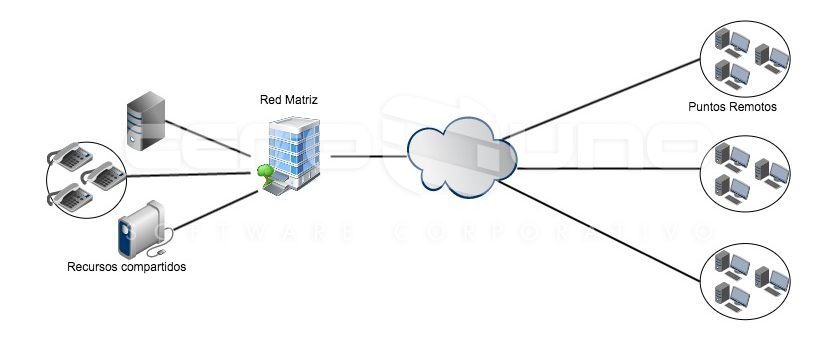

Seguridad Perimetral en Empresas Distribuidas:

En esta arquitectura se comparten los recursos de cómputo localizado en una sola ubicación geográfica con varios puntos remotos más pequeños, comúnmente son servicios de correo Electrónico, Servidores de archivos, Servicio de VoIP, ERP, CRM, etc.

Su ventaja:

- Requiere la inversión más fuerte en el punto central en cuestión de servicios y recursos, disminuyendo los costos en los remotos.

- La información se concentra en un solo punto, facilitando el almacenaje y reporteo.

- La implementación de un punto remoto es sencilla y no requiere inversión fuerte.

La desventaja:

- Si se compromete el punto central y se pierde algún servicio, todos los puntos remotos se verán afectados.

- La falla en algún punto remoto afectara fuertemente su operación.

En la nube:

Una arquitectura con todos sus servicios en la nube es muy similar a la empresa distribuida siendo el equivalente a la oficina central, los hospedados en la nube en este escenario la oficina central o Matriz es solo un punto remoto más, ya que no hospeda los equipos que se encargan de ofrecer los servicios, estos se encuentran alojados y publicados con un tercero, algunos proveedores comunes son Amazon AWS, Microsoft Azure.

Ventajas:

- No requiere contar con los equipos físicamente que brindaran los servicios en su Centro de Datos.

- Accesible desde cualquier punto del internet.

Desventajas:

- Renta por el servicio mensual, anual etc. (Dependiendo del contrato)

- Si el servicio del proveedor se llega a caer afectara todos los puntos.

- La confidencialidad de la información por diseño, no está garantizada.

- Si un atacante afecta al proveedor puede comprometer a todos sus clientes.

Arquitectura Híbrida, Centralizada y en la nube:

Es una combinación de alojar servicios tanto en la nube como en el Centro de Datos de la empresa, pudiéndose intercambiar información por VPN entre ellos, obteniendo beneficios de ambas estructuras.

Es posible usar esta arquitectura para el tema de Plan de Recuperación de Desastres (DRP), si sucede alguna falla en el centro de datos se puede utilizar los servicios en la nube a manera de redundancia de servicios, o hacer combinaciones de esquemas.

Ventajas:

- Fuerte disponibilidad de los servicios

- Niveles de Confidencialidad personalizables, se puede decidir que información va en la nube y cual local.

Desventajas:

- La renta de los servicios.

- Inversión en la infraestructuradel Centro de Datos local.

{{cta('221f0a21-42c2-42d9-927c-01fbf23e0958')}}

El heap overflow es un tipo de desbordamiento del buffer de una computadora en el heap (Monticulo) de datos, este montículo normalmente contiene código que se ejecuta directamente por los sistemas operativos y aplicaciones para priorizar ejecución de procesos de datos.

El heap overflow es un tipo de desbordamiento del buffer de una computadora en el heap (Monticulo) de datos, este montículo normalmente contiene código que se ejecuta directamente por los sistemas operativos y aplicaciones para priorizar ejecución de procesos de datos.

Hoy más que nunca es crítico proteger los datos valiosos de clientes y de su negocio. Conocer estos términos que aquí presentamos te ayudara a entender la importancia de la seguridad informática y las acciones constantes que los departamentos de TI realizan día con día para defender, planear, monitorear y proteger tu organización.

Hoy más que nunca es crítico proteger los datos valiosos de clientes y de su negocio. Conocer estos términos que aquí presentamos te ayudara a entender la importancia de la seguridad informática y las acciones constantes que los departamentos de TI realizan día con día para defender, planear, monitorear y proteger tu organización.