En una economía digital emergiendo a toda velocidad, las organizaciones están conectando usuarios, dispositivos, datos, bienes y servicios para generar valor agregado. Las organizaciones que quieren competir exitosamente en esta nueva economía están teniendo que adoptar nuevas arquitecturas, como Virtualización y Cloud Computing para ser más y más agiles, responder mejor a las necesidades de clientes y del mercado y así poder ser más relevantes para sus clientes.

Los servicios Cloud provee una fuente on-demand (bajo de manda) de recursos digitales. El dispositivo en el cual residen los datos es cada vez es menos importante que el asegurar entregar los datos cuando se requieren, independiente de donde el usuario, el dispositivo o la aplicación solicitándolos se encuentre ubicada.

Proteger un medio ambiente tan altamente dinámico requiere de seguridad estrechamente integrada y tener tecnologías de red que compartan datos de inteligencia y colaboren conjuntamente para detectar, aislar y responder a las amenazas en tiempo real. Las soluciones de seguridad igualmente requieren de un rendimiento extremo para cumplir con los requerimientos y estar disponible bajo demanda.

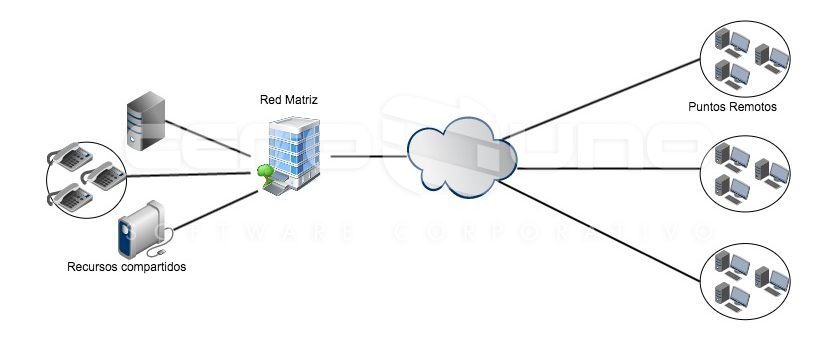

El escenario se vuelve más complicado cuando se considera que la nube no es una red virtualizada tradicional. En la realidad, es una colección de redes trabajando de forma síncrona. Los datos requieren de moverse entre centros de datos para poder ser entregados en usuarios altamente móviles y a clientes. Algunos de esos centros de datos son locales, algunos otros están en diversas geografías y algunos otros son administrados por proveedores terceros.

Los servicios públicos de nube están siendo adoptados por las organizaciones para todo tipo de aplicaciones bajo demanda que requieren de alto volumen de tráfico, un proceso conocido como Cloud bursting y así mover algo o toda de su infraestructura a la nube con algún tipo de software, plataforma o infraestructura como servicio (XaaS)

Esto puede variar desde la simple utilización de servicios de aplicación como Dropbox o Salesforce.com hasta entregar infraestructura como la que proveen Amazon AWS o Microsoft Azure para adoptar soluciones llave en mano de infraestructura provistas por terceros para simplificar el almacenamiento, transferencia y administración de datos y reducir los costos indirectos de mantenimiento de infraestructura hacia servicios de pago por utilización o consumo.

Desde el punto de vista de seguridad, el reto primario es como establecer y mantener políticas de seguridad consistentes y forzar su ejecución mientras los datos se mueven desde y hacia los ambientes locales y los medios ambientes de Cloud. Esto es uno de los puntos más críticos que las organizaciones deben considerar de la adopción de estrategias de redes XaaS.

Para que esto se logre se deben de tener dos cosas:

- Las organizaciones necesitan encontrar y trabajar un proveedor de servicios que pueda asignar al ambiente remoto de Cloud la misma seguridad que la que se tiene en casa, asegurando que las políticas de protección de datos sigan a los datos mientras se mueven entre los diferentes ambientes, algo esencial en la seguridad es la integridad, así como la visibilidad y el control son más críticos que nunca cuando estos se vuelven datos móviles. Esto se demuestra especialmente con la perdida de datos, como la información financiera, los datos de clientes o propiedad intelectual, algo que puede representar una perdida corporativa importante. Visto desde otra perspectiva, esto también significa que las organizaciones que buscan implementar una estrategia de Cloud deben revisar e implementar un nuevo modelo de seguridad en casa que este en concordancia con la comunidad del proveedor de servicio seleccionado.

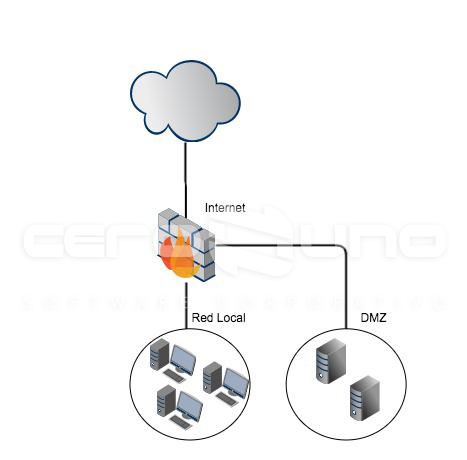

- Las organizaciones deben adoptar una herramienta de administración de seguridad y orquestación basada en Cloud que pueda pasar la inteligencia de seguridad y las políticas implementadas transparentemente entre dispositivos que se encuentran en ambientes distribuidos. Mientras las redes requieren de estar segmentadas de forma dinámica verticalmente para separar funciones discretas, se está volviendo cada vez más importante el segmentar horizontalmente pues los diferentes tipos de usuarios, transacciones y aplicaciones fluyen a través de las redes a través de dispositivos remotos utilizando la nube.

La Estructura de Seguridad

El Fortinet Security Fabric ha sido diseñado para proveer estrecha integración de soluciones líderes en el mercado para ambientes Cloud y ha sido adoptada por una gran variedad de proveedores de servicios de seguridad en el mercado. Utilizando nuestra herramienta basada en la nube (FortiManager), un sistema operativo común (FortiOS) y una sola fuente de inteligencia de amenazas para unificación de criterios de políticas (FortiGuard), logramos que las organizaciones puedan contar en conjunto con una sola Estructura de Seguridad completamente integrada para visibilidad completa y control a través de ambientes de red distribuidos.

{{cta('3fe8e104-e719-40e5-805c-e1f8d11d54e4')}}

Fuente: https://blog.fortinet.com/2016/04/25/securing-the-cloud