En este tutorial indicaremos paso a paso cómo configurar un Fortinet Fortigate para realizar redundancia y balanceo de enlaces de internet.

Todo se realizará en la versión FortiOS 5.2, la cual mejora bastante la inteligencia del equipo y permite nuevas funcionalidades útiles para este tutorial.

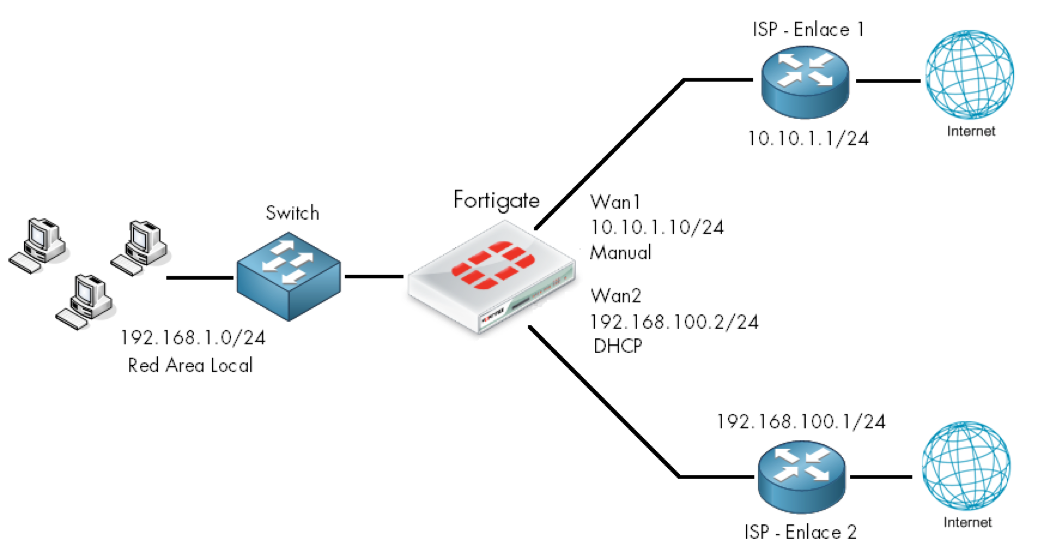

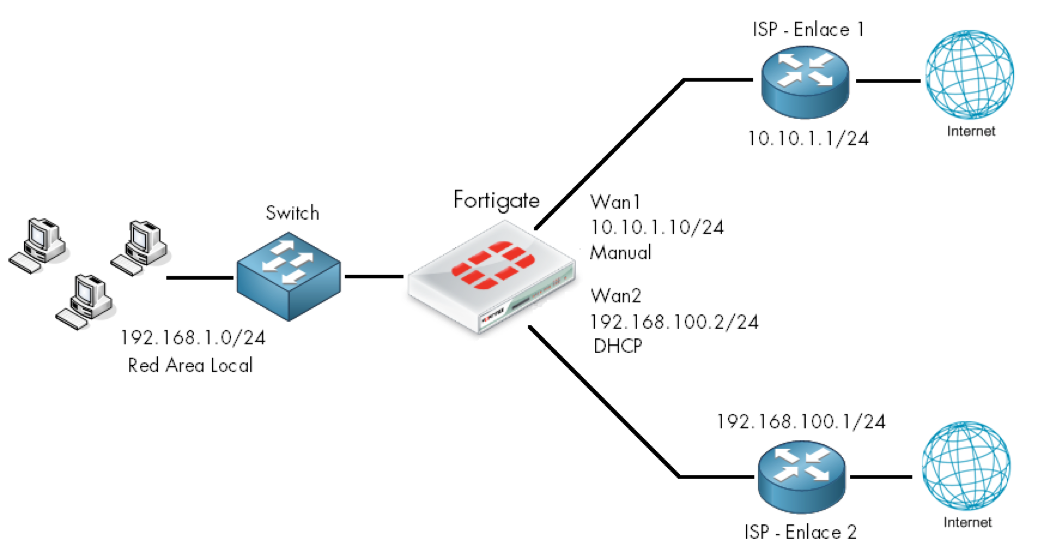

Diagrama de Red

Empezaremos por mostrar la topología de un ejemplo básico:

En la imagen anterior básicamente tenemos dos enlaces de proveedores distintos de red, los cuales el Enlace 1 se tiene configurado en la Interfaz Wan1 del Fortigate con direccionamiento IP Manual y el Enlace 2 se tiene configurado en la Interfaz Wan2 del Fortigate con direccionamiento IP por DHCP.

{{cta('98d1c3af-89c3-499d-b9ca-11e1574d1d9e')}}

Balanceo Dinámico

La mayoría de los equipos Fortigate tienen marcado unas interfaces nombradas como WAN, no obstante, todas las interfaces pueden ser utilizables como enlaces de internet pero se señalan con fines de practicidad.

Para poder manipular las interfaces del equipo Fortigate dentro de la interfaz gráfica del equipo, hay que seguir la ruta:

SYSTEM -> Network -> Interfaces

De momento no tenemos configurado ninguna interfaz WAN, por lo que procederemos a editar la interfaz WAN1 seleccionándola y dando clic en editar.

Es necesario indicar nuestro tipo de direccionamiento en “addresing mode” como MANUAL y posteriormente declarar la dirección IP de la interfaz que en este caso sería la dirección 10.10.1.2/255.255.255.0

Al finalizar aplicamos los cambios con el botón inferior “OK”.

Ahora es necesario generar la ruta estática para nuestro enlace de Wan1 en la siguiente ruta:

ROUTER -> STATIC ROUTES -> Create New

Nota: Si no encuentra el apartado Router, asegúrate de tener habilitada la opción de Advanced Routing en la ruta System –> Config -> Features.

Es necesario declarar como destino 0.0.0.0/0.0.0.0 puesto a que queremos una ruta con destino a donde sea (internet), seleccionar la interfaz Wan1 y declarar nuestra Puerta de Enlace (Gateway) con la dirección IP de nuestro router del Enlace 1 – 10.10.1.1

Finalmente es muy importante declarar la distancia administrativa con un valor de “5”.

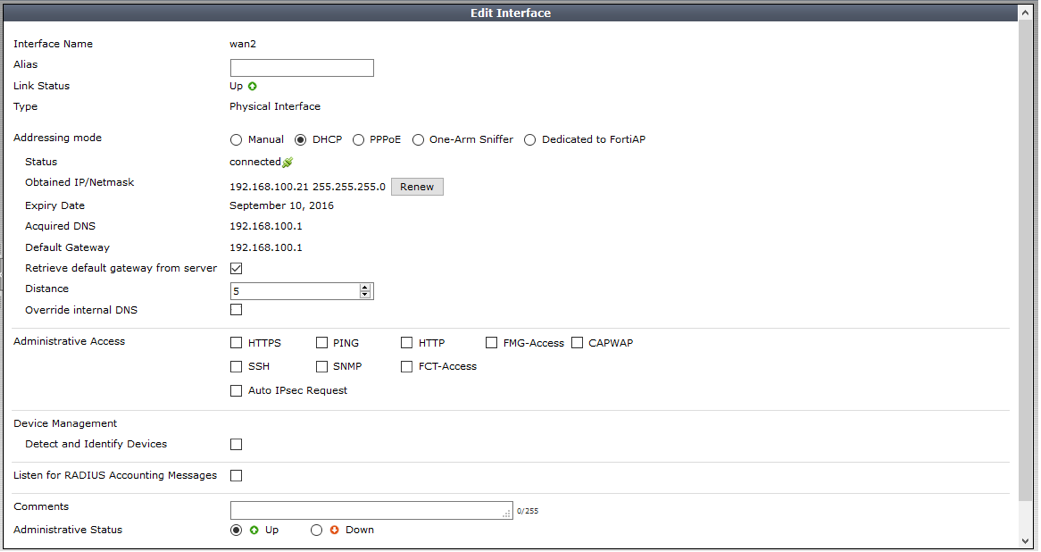

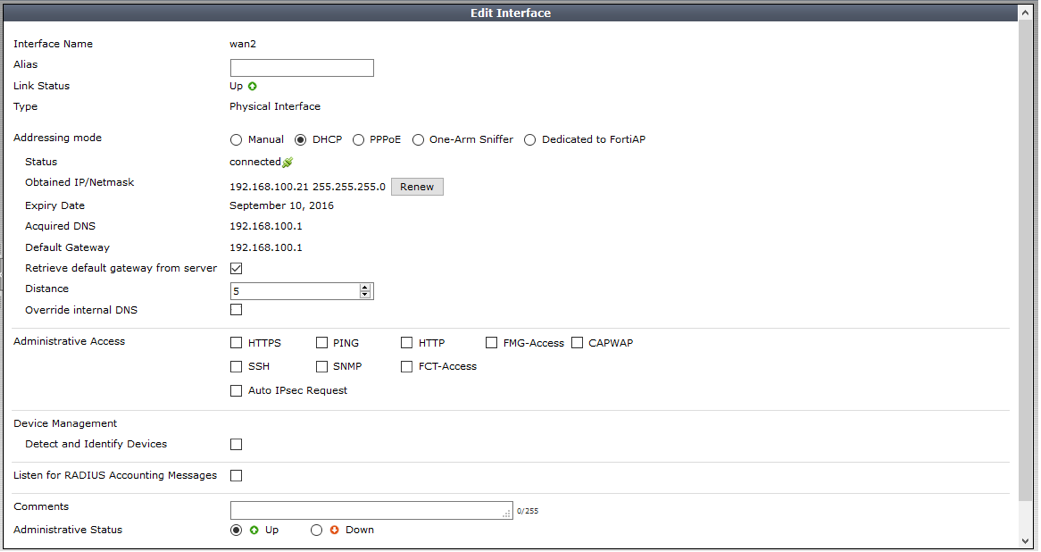

Nuevamente retornaremos a configurar nuestro enlace de Wan2 en el apartado de Interfaces, solo que en esta ocasión elegiremos en “addressing mode” la opción DHCP.

La asignación del direccionamiento IP se realiza de manera automática por lo que también se asignará la Puerta de enlace de manera automatizada sin requerir crear una ruta estática.

Es importante observar que la distancia administrativa tiene por defecto un valor de “5” siendo un valor idéntico a la distancia administrativa de nuestro por Wan1.

Una vez configurado ambos de nuestros enlaces, hay que observar nuestro monitor de ruteo en la siguiente ruta:

ROUTER -> MONITOR -> ROUTING MONITOR

En este apartado podemos monitorear que nuestras rutas estén bien declaradas y debido a que ambas rutas estáticas de nuestros enlaces a internet tienen una distancia administrativa con un valor idéntico de “5”, Fortigate entenderá que ambos enlaces son rutas configuradas para trabajar en ECMP (Equal Cost Multi-Path) para balanceo dinámico.

{{cta('84f90223-9086-4b97-9ee6-243b7971c809')}}

Redundancia de Enlaces

Para poder realizar redundancia de enlaces basta con que modifiquemos la distancia administrativa de cualquier de nuestros dos enlaces a partir de ahora.

Fortigate tomará como la ruta default el enlace que tenga la MENOR distancia administrativa, para este caso lo haremos con nuestro Wan1.

Modificamos el valor de la distancia administrativa de nuestra Wan1 y ahora será la ruta que tomará el Fortigate como default, en caso de que caiga o se desconecte Wan1 entrará de manera automática el siguiente enlace con la distancia administrativa más cercana a 4, siendo Wan2 la opción redundante.

Si los cambios se realizaron de manera exitosa deberá quedar de la siguiente manera:

Monitores de Salud para Enlaces

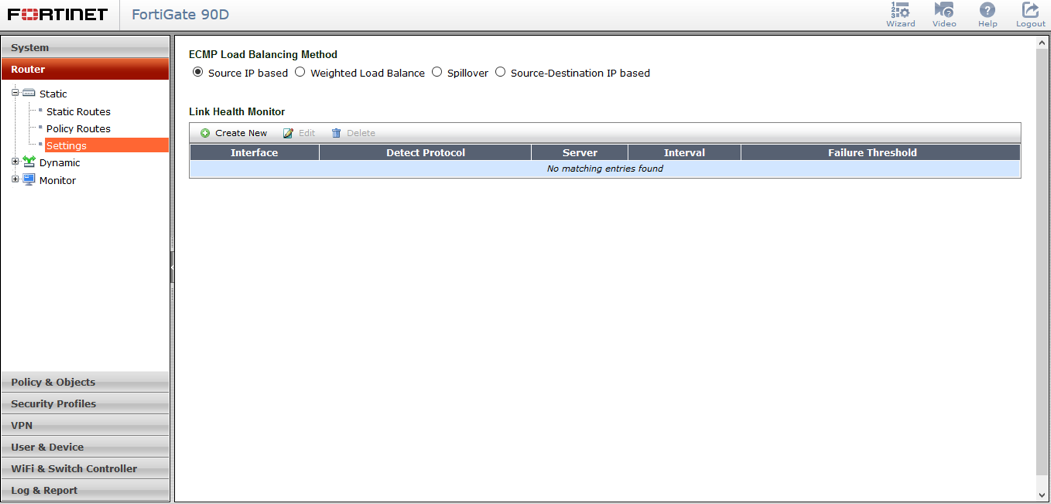

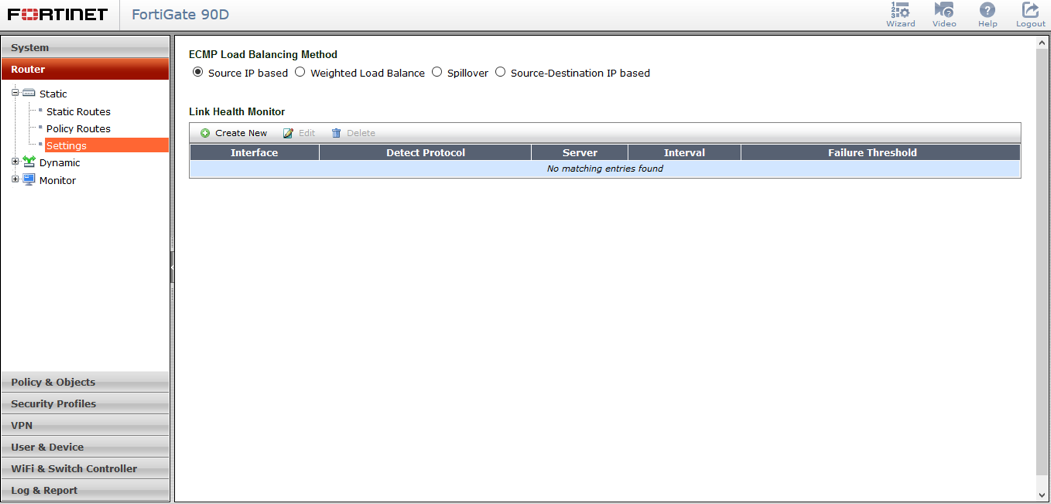

A continuación necesitamos dirigirnos a la ruta:

ROUTER -> SETTINGS

Daremos de alta un monitor de salud (Link Health Monitor) para que Fortigate pueda determinar cuando un enlace de internet no tiene conexión o funcionamiento.

Iniciaremos creando un nuevo monitor añadiendo la interfaz para Wan1, habilitaremos la casilla “Health Check” y elegiremos en “Probe Type” la opción PING como tipo de prueba.

Seleccionaremos nuestro servidor de pruebas a la dirección 8.8.8.8 también conocidos como los DNS de Google puesto a que por lo común es una dirección IP que siempre contesta de vuelta, aunque por recomendación, es importante que eligas con criterio el servidor de pruebas dependiendo tu enlace de internet.

El resto de las opciones indican lo siguiente:

Probe Interval: El tiempo en segundos entre cada prueba de ping.

Failure Threshold: El margen de ping sin contestar antes de determinar sin conexión al enlace.

Recovery Threshold: El margen de ping contestado para determinar que el enlace se encuentra de vuelta.

HA Priority: Es para asignar un número de prioridad para la alta disponibilidad (default 1).

Tildamos la opción “Update Routing Table when Gateway Detection Status Changes” con la finalidad de que modifique nuestra tabla de ruteo de manera automática.

{{cta('35008bef-15dd-477b-baf3-dbcb0552d308')}}

{{cta('35008bef-15dd-477b-baf3-dbcb0552d308')}}

Aunado a esto, se expusieron los esquemas actuales del en materia de seguridad en las empresas, esto para encaminar las ventajas que brinda Palo Alto Networks gracias a su innovación y tecnología, ya que brinda una visibilidad detallada sobre el tráfico que fluye en la red y las Aplicaciones. Se mencionó también la importancia de esta visibilidad y la correlación de eventos detectados por los módulos de Seguridad, en donde resaltaron estas ventajas:

Aunado a esto, se expusieron los esquemas actuales del en materia de seguridad en las empresas, esto para encaminar las ventajas que brinda Palo Alto Networks gracias a su innovación y tecnología, ya que brinda una visibilidad detallada sobre el tráfico que fluye en la red y las Aplicaciones. Se mencionó también la importancia de esta visibilidad y la correlación de eventos detectados por los módulos de Seguridad, en donde resaltaron estas ventajas: Sin duda Palo Alto Networks cumple con las expectativas que hoy en día tienen las Organizaciones en cuanto a temas de Seguridad Informática, esperamos que nuestros asistentes lo hayan disfrutado tanto como nosotros.

Sin duda Palo Alto Networks cumple con las expectativas que hoy en día tienen las Organizaciones en cuanto a temas de Seguridad Informática, esperamos que nuestros asistentes lo hayan disfrutado tanto como nosotros.

{{cta('35008bef-15dd-477b-baf3-dbcb0552d308')}}

{{cta('35008bef-15dd-477b-baf3-dbcb0552d308')}}