Descubre los principios fundamentales de la seguridad informática aplicados en empresas por los profesionales de TI.

Tipos de Redes Privadas Virtuales (VPN)

Las Redes Privadas Virtuales (VPN) se utilizan para crear un túnel de comunicación privado para la transmisión de datos a través de Internet.

Hoy en día las organizaciones utilizan las VPN para crear una conexión de red de extremo a extremo; es decir, elimina la barrera de la distancia y permite que los usuarios remotos accedan a recursos compartidos.

Gracias a esta tecnología es posible proporcionar seguridad a los datos mediante el uso de cifrado y autenticación para evitar accesos no autorizados.

En la actualidad, las Redes Privadas Virtuales generalmente se refieren a la implementación segura de VPN con cifrado, como las VPN IPsec.

El tráfico VPN se mantiene confidencial mediante cifrado por lo que los datos sin cifrado que se comunican a través de Internet pueden ser interceptados para su lectura. El cifrado de los datos hace que estos sean ilegibles hasta que el receptor autorizado los descifre.

El grado de seguridad depende de la longitud de la clave del algoritmo de cifrado. Cuanto más larga es la clave, se torna más difícil descifrarla. DES y 3DES ya no se consideran seguros; por lo tanto, se recomienda utilizar AES para el cifrado de IPSec.

Cifrado simétrico

Los algoritmos de cifrado, como AES (Advanced Encryption Standard) requieren una clave pre-compartida para el cifrado y el descifrado. Ambos dispositivos de red requieren conocer la clave para decodificar la información. Cada dispositivo cifra la información con la clave simétrica antes de enviarla al otro dispositivo que se encuentra en el otro extremo.

Cifrado asimétrico

El cifrado asimétrico utiliza claves diferentes para el cifrado y el descifrado. Aunque se conozca una de las claves, un pirata informático no puede deducir la segunda clave y por lo tanto decodificar la información. Una clave cifra el mensaje, mientras que una segunda clave descifra el mensaje. No es posible cifrar y descifrar con la misma clave.

Tipos de VPN

Existen dos métodos principales para implementar VPN de acceso remoto:

- Capa de Sockets Seguros (SSL)

- Seguridad IP (IPsec)

SSL

Ofrece conectividad desde cualquier ubicación, no solo desde los recursos administrados por las empresas, sino también desde las computadoras de los empleados, socios de negocios, etc.

El protocolo SSL admite diversos algoritmos criptográficos, como la autenticación del servidor y el cliente entre sí, la transmisión de certificados y el establecimiento de claves de sesión.

IPSec

Es un protocolo de seguridad que se encarga de la autenticación y la encriptación de cada paquete IP en una sesión de comunicación.

IPSec incluye protocolos para el establecimiento y autenticación al inicio de una sesión y negociación de las llaves de encriptado durante la sesión. Puede ser usado para la protección del flujo de datos entre un par de host, entre un par de gateways de seguridad o entre un gateway de seguridad y un host

Tanto la tecnología de VPN con SSL como la de IPsec ofrecen acceso a prácticamente cualquier aplicación o recurso de red.

Sin embargo, IPsec supera a SSL en muchas formas importantes:

- La cantidad de aplicaciones que admite

- La solidez del cifrado

- La solidez de la autenticación

- La seguridad general

Conclusión

Cuando la seguridad representa un problema, IPsec es la mejor opción.

Si el soporte y la facilidad de implementación son los principales problemas, considere utilizar SSL.

{{cta('0eb11297-e349-4dfd-9ff2-5f6ff14b7123')}}

Cómo disminuir el riesgo relacionado al uso de dispositivos móviles en tu Empresa (Seguridad BYOD)

En la actualidad el uso de dispositivos ha aumentado de una manera exponencial, prácticamente cualquier persona puede disponer de un dispositivo inteligente con el cual acceder a la red de redes.

Gracias a esto podemos traer toda nuestra oficina en nuestro móvil o Tablet y desde ahí tener videoconferencias, editar documentos, correo electrónico y más, permitiéndonos trabajar prácticamente en cualquier parte. Una de las tendencias que más auge ha tenido, es BYOD (Bring Your Own Device).

BYOD consiste en el uso de dispositivos para fines tanto personales como laborales, permitiendo al usuario el llevar su propio equipo y conectarlo a la red empresarial para acceder a los recursos internos, dando así flexibilidad para poder continuar con sus labores en casa o en un lugar público.

En la actualidad, cerca del 89% de los departamentos de TI, ya permiten el uso de BYOD de una u otra forma.

Si bien, el poder trabajar con nuestros dispositivos genera cierta comodidad e incrementa la productividad de los empleados, también esto genera un reto para los administradores de seguridad de la red, ya que implica una total revisión y adaptación de los protocolos de seguridad en las redes empresariales.

A continuación mencionaremos algunas recomendaciones que nos ayudarán a disminuir el riesgo de tener un eventos maliciosos como consecuencia de su uso, así como el afectar la productividad de los usuarios:

- Es sumamente importante contar con protocolos de seguridad eficientes y adaptables ya que, de no contar con esto, puede suponer un riesgo para la información confidencial y seguridad para la empresa.

- Otro tema a tratar, es el malware que pudiera traer el dispositivo, ya que al conectarse a la red, puede fácilmente contaminar a la red entera generando dolores de cabeza para el departamento de TI el cual tiene que lidiar con todas las incidencias que se puedan reportear.

- Se requiere también de una infraestructura la cual sea lo suficientemente capaz de soportar las conexiones masivas de todos los dispositivos de los usuarios, implicando también un crecimiento fuerte en la necesidad de soporte para cada dispositivo.

- Existen soluciones y plataformas las cuales nos pueden ayudar a reforzar e incrementar la seguridad para este modelo de trabajo, ya sean soluciones para Borrado Remoto (Remote Wipe), Prevención de fuga de Información (Data Loss Prevention), Antivirus centralizado, control de aplicaciones, localización y seguimiento de dispositivos; haciendo que BYOD sea un modelo más seguro en caso de desear implementarlo en nuestra organización

BYOD ya es una realidad para diversos tipos de Empresas, es importante tener un plan de acción para tener control y protección de la información que tus empleados puedan utilizar y/o compartir.

Contenido relacionado: ¿Cómo prevenir la fuga de información?

{{cta('0eb11297-e349-4dfd-9ff2-5f6ff14b7123')}}

¿Por qué necesitas un Firewall?

Las amenazas están a la orden del dia y buscan puertas abiertas para lograr entrar en las redes y causar estragos en ellas. Por lo que es de vital importancia el contar con un firewall situado en el perimetro de la red, habilitando una inspección detallada y controlando qué conexiones son generadas hacia nuestra red o cuales son realizadas por ella misma.

Es importante mencionar que las soluciones de perimetro que hace algunas decadas solo incluian la funcionalidad de Firewall (Controlar accesos de entrada y salida), ahora han evolucionado y contienen muchas más funcionalidades dentro de la misma solución, se conocen más precisamente como soluciones UTM/NGFW, aunque coloquialmente muchas personas las conocen comúnmente como firewalls.

Existen multiples plataformas de este tipo, por lo que es importante que la empresa que desee adquirir uno, revise con detalle todos los beneficios y caracterisitcas que ofrece dicho fabricante, como lo es la inspección de contenido cifrado, visibilidad completa de las aplicaciones y de la información que viaja a traves de ellas, detección de ataques, filtrado de páginas Web, IPS, etc.

Como podemos observar el concepto tradicional de firewall a quedado ahora en el pasado y ha evolucionado en conjunto con las amenazas, teniendo asi soluciones muy completas y sofisticadas.

Es importante mencionar que no todas las soluciones cubren al 100% las funcionalidades mencionadas; por ejemplo: algunas soluciones detectan solo las aplicaciones más comunes, mientras que en otras la inspección es exhaustiva. Otras por ejemplo inspeccionan malware solo por puertos comunes y algunas otras tienen la funcionalidad de inspeccionar por cualquier puerto y protocolo.

En conclusión, te recomendamos seleccionar el firewall adecuado a las necesidades especificas que dicten los niveles de seguridad de su empresa, agregando asi una capa de seguridad muy valiosa en cada infraestructura de red.

{{cta('527fa77d-b9c1-406f-b667-7496ca440a25')}}

Conoce más sobre el Malware a través de Instaladores de Windows

La llave para abrir huecos de seguridad.

Descargar Software a nuestros equipos de cómputo es una actividad cotidiana, debido a la alta variedad de archivos que circulan en la red, desde documentos de texto, vídeo, música, etc, nos vemos en la necesidad de interactuar con estos archivos y se ven forzados a descargar Software de libre licencia o Software de manera ilegal.

En muchas ocasiones descargar Software de un lugar que es ajeno al fabricante o de poca confianza, representa alta incidencia de infectarse en el proceso de instalación de dicho Software, puede contener un Malware.

El Malware que se instala de está manera tiene como misión principal hacer un sistema vulnerable, en uno mucho más vulnerable, abriendo puertos y explotando las debilidades del sistema, esto lo puede lograr debido a que realiza acciones en segundo plano, fuera del consentimiento del operador del equipo y la instalación se hace bajo permisos de administrador, lo cual le da autoridad a estos procesos.

Este tipo de amenaza principalmente propagado por el internet, es encontrado en archivos con extensiones .exe, .msi, .cab, entre otros archivos ejecutables, se sugiere ampliamente conseguir software con licenciamiento del fabricante para evitar exponernos a un ataque o comprometer la integridad de nuestra información, en algunas otras ocasiones sucede que se engaña al usuario enviándolo a otra pagina solicitando que realice la descarga de algún software algunos ofrecen ejecutar una limpieza del sistema, ver películas, descargar música, incluso instalación de toolbars del navegador web, antivirus gratis, entre muchos otros más.

Algunas acciones de Malware instalado posibles son:

- Dañar el equipo dejandolo inoperable.

- Capturar información de la víctima, desde lo que escribimos en el teclado, lo que vemos en el navegador web, la combinación de estos dos puede resultar captura de credenciales para ingresar a alguna red social o pagos en linea usando las tarjetas bancarias, ó bien robo de información e identidad.

- Permitir el acceso remoto a nuestro equipo para realizar actividades maliciosas, tales como: Envío de Spam, hospedar pornografía, generar ataques a terceros, etc.

En el caso de utilizar su equipo para generar un ataque a un tercero, esta labor es similar a la de un desconocido realice un choque con su automóvil, debido a que usted es responsable de su automóvil, las autoridades lo buscaran a usted y lo podrían implicar en sanciones graves dependiendo de la actividad ilícita que se haya llevado a cabo.

Debido al alto riesgo y diversas consecuencias que se pudieran llegar a tener instalado este tipo de Software se recomienda contar como mínimo con:

- Solución de Protección AntiMalware en el Perímetro (UTM / NGF).

- Protección AntiMalware empresarial en equipos de usuario y Servidores.

- Solución de Administración de Parches de Seguridad.

- Instruir a sus usuarios en el impacto que representa la amenaza y como evitarlo.

- Evitar que los equipos de usuario operen con permisos de administrador local.

{{cta('ca35bcab-76ee-41a6-96ee-53f03034a25e')}}

Redes Privadas Virtuales (VPN) y Seguridad Perimetral en Empresas Distribuidas

Confidencialidad e Integridad de punto a punto

Una VPN (Virtual Private Network) es una tecnología que permite la comunicación entre dos o más redes LAN (o equipos de usuario) en distintos puntos geográficos, utiliza protocolos de Cifrado de Datos para reforzar la seguridad en la comunicación y reforzar la confidencialidad e integridad de los datos transmitidos.

Para poder establecer la comunicación se emplea una validación inicial entre los puntos de conexión, se establece un diálogo para poder implantarse, comúnmente con tecnología PKI, en caso de que alguno de los dos puntos no coincidan en algún parámetro la comunicación no será establecida, si todo coincide se establece el “Túnel” de comunicación cifrando los datos con algoritmos de llame simétrica.

Las comunicaciones VPN comúnmente se usa para compartir servicios desde un punto central hacia sucursales o usuarios remotos, los servicios típicos compartidos son: Servidores de archivos, Portales de Intranet, ERP, CRM, relojes de asistencia, cámaras de videovigilancia entre otros. En general la idea es poder concentrar información de un solo centro de datos a pesar de contar con usuarios distribuidos geográficamente en sus casas o sucursales.

Nos referimos a “Entornos Distribuidos” a empresas que cuentan con sucursales y tienen una sucursal “matriz” donde comparten recursos de su infraestructura al resto de las sucursales para poder operar de manera adecuada, de esta manera mucha información se puede concentrar en unas pocas Base de Datos, un conmutador de Voz sobre IP, etc., compartido con el resto de las sucursales.

Beneficios de contar con VPN

Permiten la conectividad: Nos ayuda a establecer comunicación por medio de IP a redes y usuarios remotos.

Refuerzan la confidencialidad: Es uno de los principios de la seguridad de la información, evita que un tercero “Entienda” la información que se transmite. Asegurando que solo el receptor y el emisor sean capaces de interpretar la información.

Brindan mecanismo de validación de Integridad: Es otro principio de la Seguridad de la Información en el que se busca que la información que se transite entre los involucrados no sea modificada o alterada.

Proveen de mecanismos de Autenticidad y Autorización: Es decir, que solo los equipos autorizados puedan conectarse a este medio, los equipos no autorizados no tendrán acceso a la información, además de que se pueden emplear otros métodos de validación, como usuarios y contraseñas, haciendo mas segura la comunicación.

Buscan tener un buen desempeño en la transmisión de datos: Con el fin de ofrecer una mejor experiencia en su uso, comúnmente los túneles de VPN incluyen compresión de datos antes del envío de la información, algunos equipos realizan aceleración por Hardware, cache de datos y otros mecanismos para este propósito.

Entorno de Red típico distribuido

A continuación mostramos un diagrama de una configuración típica con equipos con capacidades de hacer VPN en un entorno distribuido, por ejemplo: una empresa con 2 sucursales y una oficina Matriz en donde se concentran la mayoría de servicios.

Los equipo con capacidades de hacer VPN son típicamente dispositivos UTM, NGFW y algunos ruteadores, nuestra recomendación es realizarlo con equipos UTM o NGFW, ya que apoyan a disminuir los niveles de riesgo en la empresa además del servicio de VPN.

Conclusión

Las VPNs son herramientas buenas que facilitan la comunicación de una manera relativamente económica a comparación de la renta de enlaces de punto a punto, proveen de servicios que refuerzan la seguridad principalmente los temas de confidencialidade integridad de los datos y facilitan el compartir recursos de manera centralizada.

{{cta('221f0a21-42c2-42d9-927c-01fbf23e0958')}}

Guía de prevención y detección de Ransomware

¿Qué es un Ransomware?

Un Ransomware es una amenaza cibernética que atenta contra la información de su víctima, sucuestrándola de alguna manera y privándole del acceso a sus datos, algunas variantes del Malware emplean técnicas de cifrado de datos, con la finalidad de solicitar un pago al atacante por el “rescate” de la información afectada.

Al día de hoy existen miles de variantes únicas de esta amenaza, las cuales pueden transmitirse de muchas maneras, comunmente es por correo electrónico, el malware puede estar dentro de archivos ejecutables, PDF, Imá- genes Adjuntas y documentos de Office, entre otros. Las viariantes más conocidas son Locky, CryptoLocker, CryptoWall, etc.

Hoy por hoy, Las amenazas Ransomware son Amenazas Avanzadas Persistentes, por lo que se deben que tomar precauciones especiales, conociendo como éste opera y sus limitantes, podemos establecer una estrategia para disminuir de manera sustancial el riesgo de perdida de información.

La probabilidad de recuperar la información una vez afectado por la amenaza es muy baja, por lo que se recomienda realizar respaldos periódicamente de los archivos esenciales en alguna unidad de almacenamiento completamente aislada de la red y cualquier otro medio

Se le atribuyen dos comportamientos principales, de Troyano y Gusano, por lo que el Malware comenzará a actuar bajo ciertas condiciones y éste infectará a los equipos vulnerables cercanos (Servidores, estaciones de trabajo)

Para disminuir el riesgo de infecciones de Ransomware te recomendamos como mínimo tomar las siguientes medidas

Contar con:

- Solución de Protección AntiMalware en perímetro (UTM/NGF).

- Protección AntiMalware empresarial en equipos de usuario y Servidores.

- Controlar los permisos de acceso por medio de Directorio Activo.

- Solución de Administración de Parches de Seguridad.

- Plan de respaldos bien planeado y ejecutado.

- Solución AntiSpam/Antivirus en su Servidor de Correo.

- Instruir a sus usuarios en qué hacer en caso de presentarse un Malware de éste tipo.

¿Qué hacer una vez que una maquina se infectó del Malware?:

- Guía de prevención y detección ante Ransomware

- Aislar inmediatamente la maquina de la red cableada e inalámbrica.

- Instalar, actualizar y ejecutar un antivirus de marca reconocida, cabe mencionar que en muchos de los casos no es posible recuperar los archivos pero no está de más intentarlo con la variedad de Malware que nos haya infectado.

Si la operación fué exitosa:

- Actualice todos las aplicaciones y Sistema Operativo de la maquina.

- Verifique que el usuario de la maquina no esté operando con permisos de Administrador, si es así cambie los permisos del usuario.

- Reintegre la maquina a la red

Si la operación no fué exitosa

Pruebe con otras herramientas, si aún así no es posible:

- Recupere la información que pueda del equipo.

- Reinstale el OS del equipo.

- Aplique todos los Parches de Seguridad.

- Valide que el usuario no opere con permisos de Administrador.

- Recupere los datos de los respaldos del usuario

Si requerimos de niveles de riesgo aún más bajos

- Si queremos un entorno con niveles de riesgo más bajos hay algunas cosas más por hacer: Contar con una Solución que inspeccione en tráfico de la red en busqueda de Malware y ataques (Heurístico/Sandbox/etc), estas soluciones pueden generar alertas automáticas al detectar una amenaza y bloquear el control remoto del equipo (c&c).

- Solución de control de acceso, cifrado y uso de dispositivos de almacenamiento, tales como Memorias USB, discos duros externos, etc.

{{cta('6931b3e6-9263-4ab3-ac59-b188e5f0f000')}}

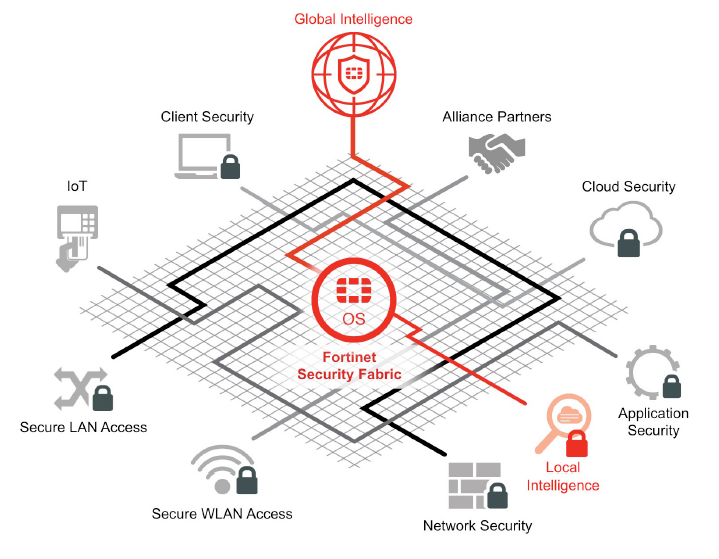

Fortinet Security Fabric: Seguridad de siguiente generación, desde Endpoints hasta IoT y la Nube

Fortinet Security Fabric integra tecnologías para los Endpoints, capas de acceso, redes, aplicaciones, centros de datos, contenidos y la nube para contar con una solución de seguridad colaborativa que puede ser orquestada a través de una sola interfase de administración.

Las redes hoy están pasando por un cambio dramático a una gran velocidad, la mayor en treinta años. Las organizaciones están luchando con diferentes tecnologías como BYOD, IoT, Virtualización, SDN, Nube, la proliferación de aplicaciones, Big Data y la expectativa de los empleados de nueva generación (Millenials) de mezclar en un solo dispositivo los ambientes de trabajo y vida personal, con acceso directo a cualquier dato en cualquier lugar.

Esto ha incrementado dramáticamente la superficie vulnerable a ataques, por ejemplo:

- Al utilizar IoT o soluciones de nube (Cloud) necesitan estar al pendiente sobre ataques de superficie que muchas veces no son visibles para el departamento de IT.

- Muchos dispositivos IoT no contienen un procesador de datos, pues ejecutan protocolos de comunicación simples, y no están habilitados para ejecutar un cliente de software o ser actualizados, dependen del acceso a las redes para estar asegurados.

- Los datos propietarios y críticos del negocio se están moviendo a la nube y administrados por terceros, esto conocido hoy como Shadow IT, esta tendencia está creciendo y muchas organizaciones no prestan atención a donde los datos están hoy colocados y que medidas de seguridad están implementadas para protegerlos.

- La transformación a un modelo de negocios digitales ha extendido las redes a fronteras fuera del perímetro, lo que significa que las redes de hoy y su seguridad se están volviendo libre de fronteras.

- Los dispositivos BYOD (Bring Your Own Device) son altamente móviles, mezclan información personal y de trabajo y representan un riesgo real pues accesan datos críticos desde ubicaciones públicas, o estos son robados o perdidos.

En adición, el problema se compone de una proliferación de productos para puntos de seguridad embebidos a través de una red distribuida. La tendencia actual al tener redes cada vez más complicadas es agregar nuevos dispositivos de seguridad a una ya saturada red de cableado, siendo verdadero que complejidad es un enemigo de la seguridad. Una solución de seguridad sobre cargada con diferentes soluciones e interfaces de administración y sin la intención de compartir información con otros dispositivos sobre amenazas dentro la red, no es para nada útil.

La verdad es que muchas nuevas soluciones ni siquiera llegan a ser completamente implementadas porque no hay recurso humano para asignar la instalación, administración, optimización y actualización de más y más dispositivos complejos.

De tal manera que para responder a este ambiente complicado de ambientes de red se requiere SIMPLICIDAD. Para asegurar estos ambientes que constantemente evolucionan se requiere:

- Segmentación. Las redes necesitan estar segmentadas inteligentemente en zonas funcionales de seguridad. La Segmentación Punto a Punto, desde IoT hasta la nube y a través de diferentes ambientes físicos y virtuales provee visibilidad profunda del tráfico que se mueve lateralmente en la red distribuida, limitando el alcance de malware y permitiendo la identificación y puesta en cuarentena de archivos infectados.

- Inteligencia Colaborativa. La información de inteligencia local y global sobre amenazas necesita ser compartida entre diferentes dispositivos de seguridad y con respuesta coordinada entre dispositivos que se orquestan para su funcionamiento de manera centralizada.

- Políticas Universales. Un motor de políticas de seguridad centralizado que permita determinar el nivel de confianza entre los segmentos de red, recoge información de amenazas en tiempo real, establece políticas de seguridad unificadas y distribuye un cumplimiento de las mismas de forma orquestada.

Los cinco principios clave de Fortinet Security Fabric

- Escalable: Proteger desde la empresa hasta IoT y la nube.

- Una estrategia de seguridad de largo alcance necesita tanto profundidad como longitud. La seguridad no solo necesita escalar para cumplir con las demandas de volumen y rendimiento, también necesita escalar de manera lateral para proteger y rastrear los datos desde IoT a los endpoints, a través de redes distribuidas y los centros de datos y de ahí a la nube.

- Posicionamiento: Proveer una sola entidad desde la perspectiva de políticas de seguridad y control de acceso, habilitando segmentación punto a punto para poder reducir el riesgo de amenazas avanzadas.

- No solo se requiere de ver como los datos fluyen hacia dentro y fuera de la red, sino también como los datos se cruzan una vez que están dentro del perímetro. Fortinet Security Fabric permite segmentación punto a punto para visibilidad profunda e inspección de trafico viajando en la red y así controlar como y que pasa cuando pasa por los diferentes puntos, por lo tanto, reduciendo el riesgo de amenazas avanzadas.

- Seguro: La inteligencia local y global sobre amenazas y la forma de mitigarlas debe de compartirse a nivel productos individuales para reducir el tiempo de respuesta de protección.

- Hablamos no solo de incluir herramientas poderosas de seguridad para los diferentes lugares y funciones de la red, sino también de visibilidad y control autentico que esos elementos individuales necesitan para trabajar en conjunto como un sistema colaborativo desde la perspectiva de Políticas y control de acceso, junto con elementos individuales para compartir información sobre las amenazas y formas de mitigar a nivel local y global

- Accionable: Los sistemas Big Data en la nube correlacionan información de amenazas y datos de red para entregar información de inteligencia de amenazas en tiempo real.

- No es suficiente con detectar trafico dañino o bloques de malware utilizando los dispositivos locales, se requiere de un conjunto común de información de inteligencia de amenazas y orquestación centralizada que permita de manera dinámica adaptar el sistema de seguridad cuando una amenaza de descubra en cualquier lugar, no solo en la red local, sino en cualquier parte del mundo. El sistema de Big Data en la nube de Fortinet centraliza y correlaciona la información de amenazas y redes para entregar inteligencia accionable a cada dispositivo de seguridad en el entramado de toda la red en tiempo real.

- Abierta: Contar con una API (Aplication Program Interface) abierta bien definida que permita a socios líderes tecnológicos volverse parte del ecosistema.

- Fortinet Security Fabric le permite maximizar sus inversiones actuales en tecnologías para seguridad, para cumplir esto, Fortinet ha desarrollado una serie de APIs muy bien definidas que permiten a socios tecnológicos volverse parte de nuestro ecosistema.

- Al combinarse tecnologías Fortinet Security Fabric está habilitado para adaptarse dinámicamente a una arquitectura de red que evoluciona en conformidad con el cambiante escenario de amenazas.

{{cta('3fe8e104-e719-40e5-805c-e1f8d11d54e4')}}

Palo Alto Networks descubre vulnerabilidad crítica en Safari 9.1

Los investigadores de Palo Alto Networks Tongbo Lou y Bo Qu descubrieron una vulnerabilidad WebKit (CVE-2016-4589) que afecta a los navegadores Safari en iPhone4s y posterior, iPod touch (5ta. Generación) y posteriores, iPad2 y posterior y apple TV (4ta. Generación)

Apple corrigió ambos descubrimientos en sus actualizaciones de seguridad más recientes (HT206902 y HT206905) y están solucionadas en los sistemas operativos iOS 9.3.3 y tvOS 9.2.2. Igualmente, Palo Alto Networks libero firmas IPS que cubren estas vulnerabilidades (Para clientes actuales está disponible en la liberación de contenido 600)

Palo Alto Networks es un investigador que contribuye regularmente con Microsoft, Apple, Android y otros ecosistemas al identificar de manera proactiva vulnerabilidades, desarrollando protección para sus clientes y compartiendo la información con la comunidad de ciberseguridad buscando remover las armas utilizadas por los atacantes para amenazar a usuarios y comprometer a empresas privadas, gobiernos y proveedores de servicios de redes.

Cero Uno Software Corporativo es un distribuidor certificado de Palo Alto Networks, si deseas más información sobre este y otros de nuestros productos de ciberseguridad, te invitamos a contactarnos.

{{cta('ca35bcab-76ee-41a6-96ee-53f03034a25e')}}

¿Qué es un Heap Overflow?

El heap overflow es un tipo de desbordamiento del buffer de una computadora en el heap (Monticulo) de datos, este montículo normalmente contiene código que se ejecuta directamente por los sistemas operativos y aplicaciones para priorizar ejecución de procesos de datos.

El heap overflow es un tipo de desbordamiento del buffer de una computadora en el heap (Monticulo) de datos, este montículo normalmente contiene código que se ejecuta directamente por los sistemas operativos y aplicaciones para priorizar ejecución de procesos de datos.

Un heap overflow puede ser provocado por código malicioso para corromper la estructura jerarquica de ejecución de procesos y por ejemplo, cambiar la lista de prioridades, insertar código nuevo, incluir procesos no autorizados, etc.

Un desborbamiento del montículo puede resultar en corrupción de datos o comportamientos inesperados por cualquier proceso que utilice el área afectada de memoria. En un sistema sin protección de memoria, los procesos afectados podrían ser cualquiera dentro del sistema.

Cuando los desbordamientos son provocados por código maliciosos pueden resultar en datos que se alteran en ubicaciones especificas de manera artitraria o en código arbitrario a ser ejecutado.

Un caso conocido es el del desbloqueo de sistemas operativos iOS (Jailbreak) que utiliza los heap overflow para insertar código arbitrario en el kernel para reemplazar un nuevo kernel con el códígo incluido en el Jailbreak.

Este tipo de desbordamiento han sido descubierto en todo tipo de aplicaciones, desde sistemas operativos, dispositivos de seguridad, procesadores de palabras, lectores de PDF hasta juegos de video y reproductores de música.

Es importante utilizar en tu esquema de seguridad perimetral y plan de ciberseguridad diferentes revisiones sobre los descubrimientos de fabricantes ante estos eventos y actualizar a las últimas versiones de los programas y aplicaciones para minimizar la posibilidad de ciberataques por esta vía.

{{cta('ca35bcab-76ee-41a6-96ee-53f03034a25e')}}