En el año 2016, los millenials se convirtieron en la demografía más grande trabajando en corporaciones.

Los expertos de seguridad estamos preocupados en la forma en la que los millenials se comportan en cuanto a privacidad, que al combinarse con sus expectativas de los dispositivos y aplicaciones que utilizan en el trabajo deja nuevos retos en ciberseguridad que deben ser considerados en los lugares de trabajo.

El sitio Software Advice, desarrollo un estudio en empleados de diferentes demografías, Millenials (Los Nacidos despúes de 1980), Los Generación X (Nacidos entre 1965 y 1980) y los Baby Boomers (1946-1964) sobre sus hábitos en asuntos de seguridad.

Hallazgos Clave:

- Los Millenials tienen el peor hábito en de reuso de passwords de todos los sectores demográicos, 85% admite reutilizar el password en diferentes sitios y servicios.

- El comportamiento riesgoso se puede encontrar en diferentes generaciones: 16 por ciento de los milennials y el 14% de los Generación X aceptan invitados en sus cuentas de redes sociales que son desconocidos para ellos "casi siempre".

- Los riesgos de acceso derivados de BYOD (Bring Your Own Device) en los Bommers son mayores que en los millenials, 48% de los boomers utilizan dispositivos personales para accesar datos corporativos, mientras que los millenials solo el 40%.

Los Millenials son serios ofensores en cuanto la reutilización de passwords

Empecemos con lo básico de seguridad informática: Reutilización de passwords. Es claro que una vez comprometidas las credenciales que se reciclan a través de diferentes cuentas, es muy probable que los hackers obtengan información sensible al explorar las plataformas y sitios donde quieran atacar.

¿Qué demográfia es la más propensa a reutilizar passwords?

Como se puede observar, los millenials están al frente, con 85% admitiendo que reutilizan sus passwords. Sin embargo, la Generación X solo esta seis por ciento detrás con 79%, mientras que 3 cuartas partes de los Boomers (74%) tienen ese mal hábito igualmente.

¿Entonces se puede inferir que los millenials son más descuidados en cuanto a seguridad de passwords? No necesariamente, si asumimos que los Millenials utilizan más servicios en linea y apps que sus padres y abuelos, tendrán una mayor cantidad de passwords que recordar, motivo por el cual podemos deducir que no sería extraño que reutilizaran algunos de ellos.

¿Que se puede hacer ante esta situación?

Por ejemplo, solicitar a los empleados que utilicen administradores de passwords, los cuales crean credenciales únicas para todas las cuentas que poseen, pero que pueden ser administrados de manera central por un password ultra fuerte. Dado que con esto se evita la reutilización de passwords, está herramienta es algo que cada usuario debería de tener, no solo los nacidos después de 1980 (Millenials).

Igualmente los negocios pueden implementar autenticación de dos factores que combina un password con un número aleatorio que se envía al usuario y cambía cada vez que se desee entrar a la red, permitiendo que los password robados sean inservibles.

{{cta('63830f4d-3f98-4ab3-aa40-170579217f2f')}}

Los Millenials y los Generación X son igualmente propensos al riesgo en el uso de redes sociales

Las redes sociales pueden proveer a los criminales una rica gama de información para ser utilizada en ataques utilizando phishing en los negocios. Algunos expertos temen que la actitud relajada de lo Millenials sobre la seguridad en su privacidad, incrementa enormemente el riesgo.

La siguiente gráfica muestra como los encuestados dicen que tan propensos son las demografías a recibir gente completamente desconocida en redes sociales, por lo tanto dandoles acceso a ver sus datos personales de los perfiles.

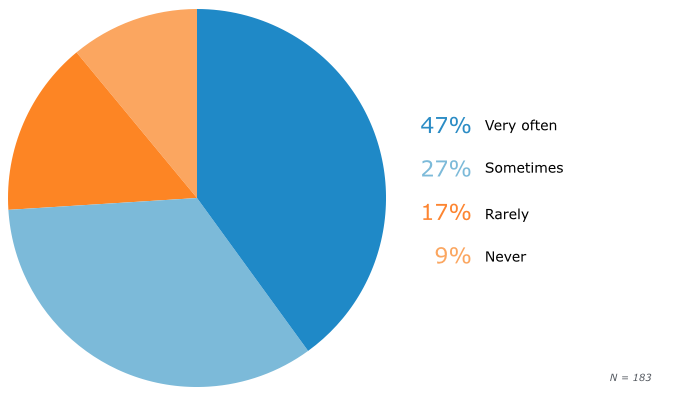

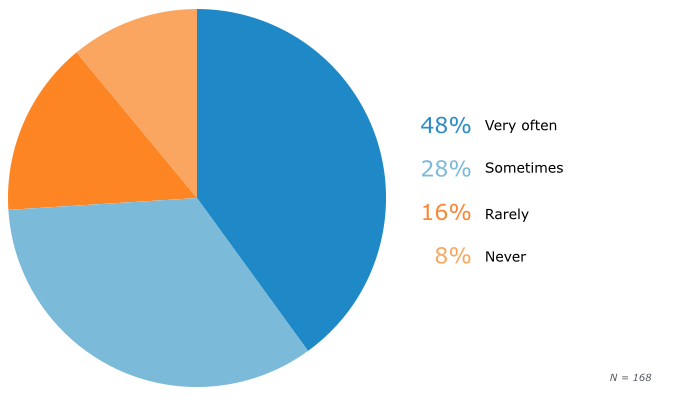

¿Con qué frecuencia aceptas a desconocidos en tus redes sociales?

Millenials

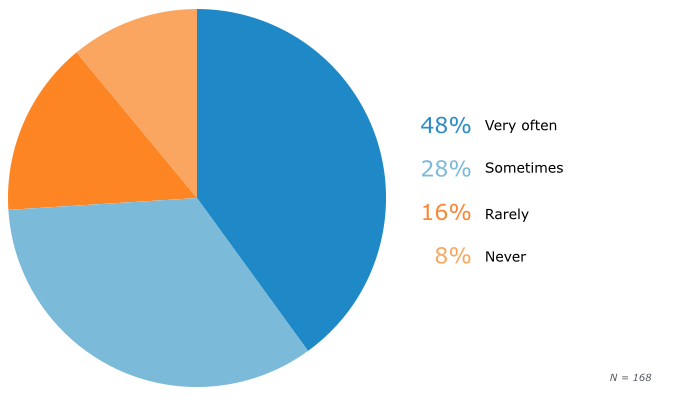

Generación X

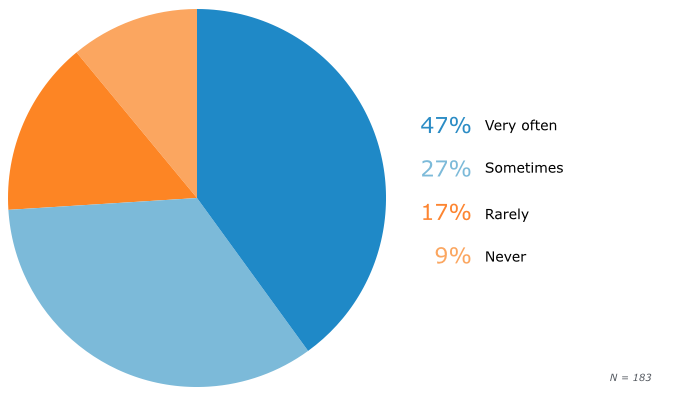

Boomers

Como se puede observar, las 3 generaciones están muy alineadas a "siempre" aceptar invitaciones de extraños en sus redes sociales, comprobando que la actitud de confiar es reducida en todos los grupos.

Donde se dispara la tendencia es en "Nunca" al existir una gran diferencia entre la actitud de rechazar de forma inmediata a personas desconocidas. Siendo los Millenials la demografía con la menor tasa de rechazo ante solicitudes de amistad.

Esto obedece a una actitud propia de esta generación, como lo explica el experto de seguridad Tod Inskeep, que forma parte del consejo de asesores de la conferencia RSA.

"El ambiente cultural ha cambiado, las personas son más abiertas. Esta apertura es generacional, es cultural y aplica a personas de todas las edades".

En adición, algunas plataformas de redes sociales son más riesgosas que otras, por ejemplo las solicitudes de phishing en LinkedIn son dos veces más exitosas que en otras redes sociales.

¿Que se puede hacer ante esta situación?

Independientemente de la generación a la que pertenezcan las fuerza de trabajo es importante que las empresas eduquen y regulen como se debe controlar la información en redes sociales'. "Se debe manejar de la misma manera que sus finanzas. Tener precaución de quien accesa, como utiliza estos accesos y más importante, a quien y cómo se distribuye". Comenta el director de ciber operaciones de la firma Foreground security Mark Orlando.

Las demografías de mayor edad son más propensas a mayor riesgo en BYOD

Una de las carácteristicas que se asocian con los Millenials es su devoción por los dispositivos, tán es así, que se ha acuñado un nuevo término "Nomophobia" acuñado ante a la ansiedad que surge cuando se separan de sus dispositivos. En un estudio realizado, 40% de los Millenials afirmaron que llegan a sentir "Ansiedad" y que "Les falta una parte de sí" cuando están distantes a sus smartphones.

La expectativa de acceso inmediato a través de dispositivos también se aplica a su vida profesional.

"Los Millenials en todas las industrias estan enfocados en la accesibilidad de la información en el trabajo, ellos crecieron con la tecnología en sus manos, es lo menos que esperan en su lugar de trabajo" Afirma Ellise Yacobellis, director de desarrollo para la ISC (IT Security Certification Organization)

Sin embargo, el fenomeno BYOD (Bring your Own Device), en el cuál los empleados usan sus dispositivos con objetivos de trabajo, involucra per se un incremento en riesgos, pues los smartphone y tabletas personales, jamás tendrán un nivel de protección al de la tecnología detrás de un Firewall corporativo. Esto lleva a preguntarnos ¿Son los Millenials el mayor riesgo?

Frecuencia de uso de dispositivos personales para accesar documentos de trabajo

Millenials

Generación X

Boomers

Como se puede observar son los Boomers los más propensos a no diferenciar entre equipos de trabajo y personales, con un 40% de los Millenials confirmando que lo hacen muy seguido.

Los Millenials son una demografía completamente basada en movilidad y comúnmente se les llama "son más tecnológicos" por los grupos de personas de mayor edad, pues desde los 6 o 7 años ya tienen nociones de como utilizar la mayoría de los dispositivos que a las personas hoy de 30 o 40 años aún les cuesta trabajo dominar.

La linea tan delgada entre las generaciones y el uso de dispositivos personales para documentos en el trabajo se puede entender desde la perspectiva de que una gran cantidad de personas de la Generación X y los Boomers tienen posiciones más orientadas a la supervisión y requieren de trabajar por las noches, fines de semana o días festivos.

¿Que se puede hacer ante esta situación?

Tod Peterson, gerente de mercadeo de producto para Identity and Access Management en Dell sugiere:

"Permitir a los empleados accesar la información de la empresa desde cualquier lugar y cualquier dispositivo, pero mantenga el control sobre ese acceso y permita su uso solo donde es absolutamente necesario"

Para lograr esto, las empresas pueden proveer a los usuarios una lista de las apps aprobadas para acceso a documentos e implementar control de documentos, limitando que recursos los empleados pueden accesar desde sus propios dispositivos.

"Los usuarios deben ajustarse a apps de acceso bien conocidas en marketplaces de apps con buena reputación y prestar atención a las caracterisiticas y accesos de información que estas apps ofrecen. Nuevamente la separación entre personal y profesional es clave, independientemente de si existen controles BYOD ".

Igualmente el factor educación se vuelve importante, independientemente de las políticas de accesos y de seguridad, es importante explicar a la fuerza laboral por que sus dispositivos deben de tener password y como estos deben de ser configurados y mantenidos constantemente.

Conclusión

Aunque los Millenials demostraron mayor comportamiento riesgoso en algunas área, no están tan lejos del resto en cuando a peligrosidad, es claro que en todas las generaciones existen serios retos de seguridad.

Las empresas deben de preocuparse por ofrecer herramientas adicionales como software de administración de claves o autenticación de dos pasos, entrenamiento anti-phishing y platicas extensivas de porqué estó es importante.

Los riesgos de seguridad que enfrentan los negocios están creciendo y las empresas deben facilitar a sus empleados la educación y las herramientas para enfrentar estos retos y de esta manera lograr incrementar su protección contra los cibercriminales.

Fuente: http://www.softwareadvice.com/security/industryview/millennial-threat-report-2015/

{{cta('ca35bcab-76ee-41a6-96ee-53f03034a25e')}}