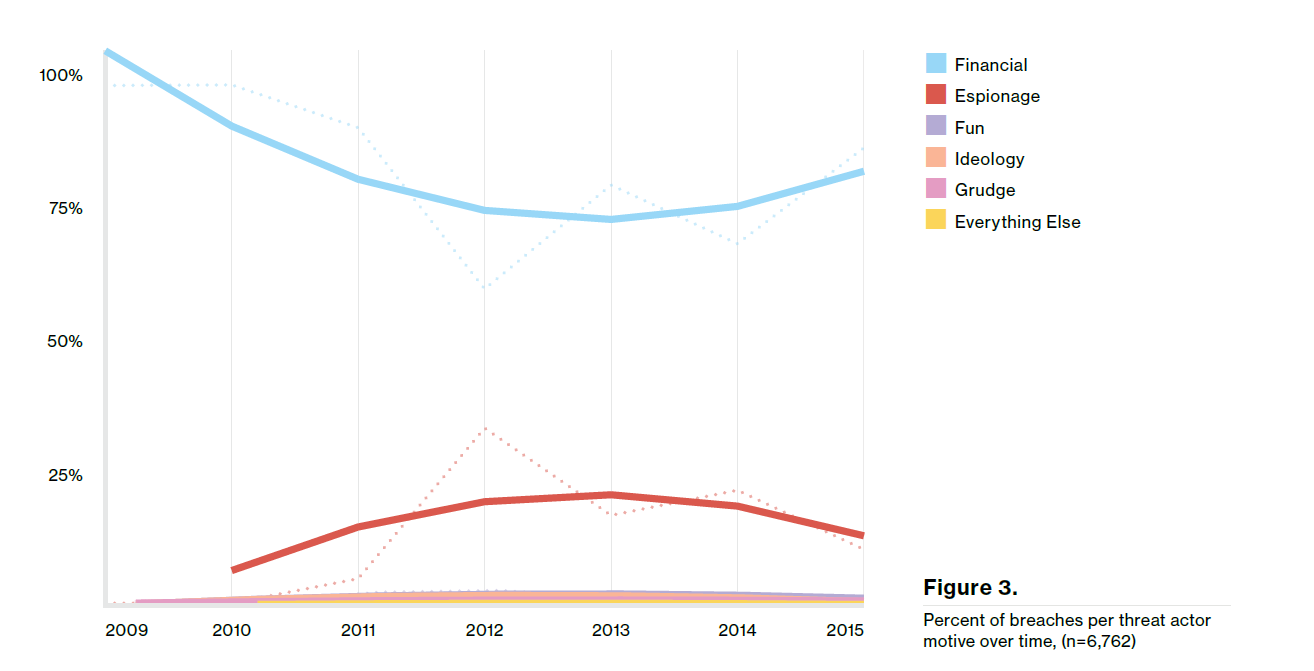

Verizón revela en su estudio «2016 Data Breach Investigation Report», el cual está basado en más de 100,000 incidentes informáticos, que durante el 2016, el 89% de los ataques cibernéticos están dirigidos a corporaciones en su mayoría y que los objetivos principales son datos de caracter financiero y secretos industriales.

Igualmente se reporta que el hackeo y el malware junto con ingenieria social son los principales metodos de violación de la seguridad informática durante el 2016. Siendo el phishing el metodo más popular para obtener accesos.

Los dispositivos por los cuales se obtiene acceso dentro de las compañías analizadas se destacan por ser los servidores y los dispositivos de usuario, reforzando la necesidad de trabajar en la creación de seguridad perimetral más robusta. La tendencia de utilizar dispositivos como USBs, discos duros, tarjetas de estado solido está en disminición, al gual que las redes inhalambricas y kioskos.

Los ataques por correo electrónico para phishing se han incrementado año con año y dentro del estudio se estima que el 28% de las personas encuestadas dieron clic a un atachment dentor de un correo electrónico con malware. El tiempo medio de clic entre la recepción y la apertura es muy corto.

Solo el 3% de los incidentes de correo electrónico con malware fue reportado a los departamentos de sistemas o escalado con niveles superiores.

El 63% de los acceso no autorizados de los incidentes analizados involucran passwords debiles, robados o los provistos por default.

El uso de credenciales robadas sigue siendo una tendencia en la manera de realizar los ataques siendo los ataques vía web app o al dispositivo en uso los medios de propagación.

Para tener acceso al estudio completo, te invitamos a descargarlo en esta liga: http://www.verizonenterprise.com/verizon-insights-lab/dbir/2016/

{{cta(‘63830f4d-3f98-4ab3-aa40-170579217f2f’)}}