Aquí la segunda parte de nuestra nota sobre los errores que cometen las PyME en cuanto a Seguridad Informática, en esta segunda entrega nos enfocaremos más en los procesos y prácticas que pueden ayudar a resolver temas de vulnerabilidades, da click para seguir leyendo.

Si te perdiste la primera entrega, no te preocupes, aquí la liga para que revises los primeros 5 puntos 10 errores de las PyME frente a la seguridad Informática (1ra parte)

6.- Los contratos corporativos deben hablar sobre la seguridad informática, de esta forma el usuario se sensibiliza a estos temas tan importantes y esto no termina aquí, también de se debe hacer extensivo a los contratos de confidencialidad que se le dan a los empleados una vez que se integran a la organización. No olvides también informarte sobre la Ley Federal de Protección de Datos Personales, esta será una tendencia durante el presente año y los siguientes. Formaliza tu PyME con estos documentos legales esto podría ahorrarte dolores de cabeza a mediano plazo.

7.- La Ley Federal de Protección de Datos Personales es aún desconocida y las PyMEs la toma muy a la ligera, aquí lo importante es que a través de un acuerdo puedas proteger tanto a tu cliente como a tu empresa, el primer paso es informarse, aquí te dajamos una liga para que puedas conocer más a detalle, dedícale unos minutos a este tema, es de gran ayuda estar informados. http://dof.gob.mx/nota_detalle.php?codigo=5150631&fecha=05/07/2010

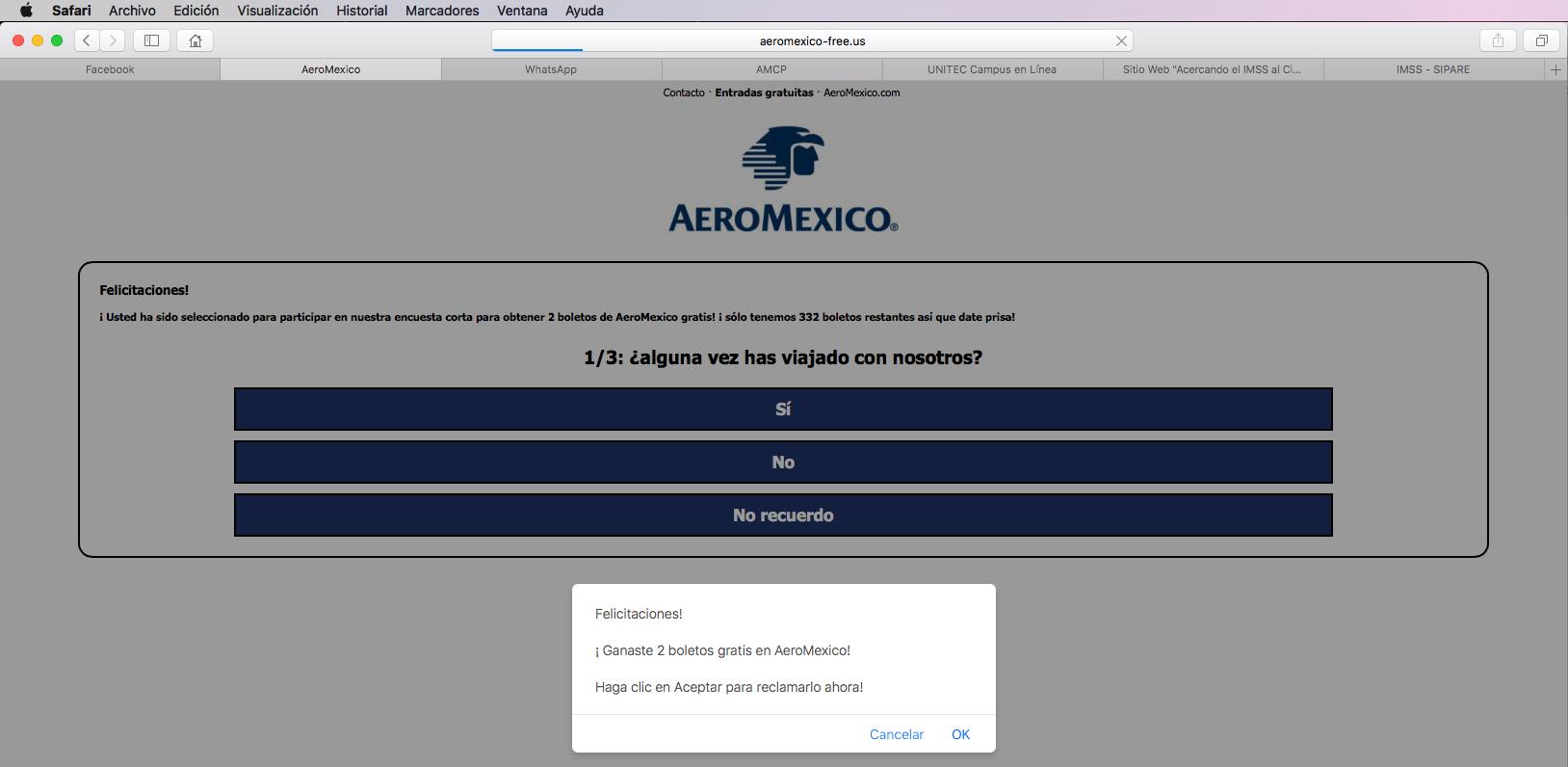

8.- No siempre las amenazas vienen desde fuera, en el mundo de la Ciberseguridad es bien conocido que las personas llegan a tener un precio y pueden ser influenciadas, no decimos que todos lo sean, solo mencionamos lo que pasa en el gran porcentaje de las empresas según cifras 2017. Ahora bien lo anterior es el peor de los casos, también se puede tratar de omisiones o descuidos, por ejemplo, un empleado utiliza una USB infectada, abre un archivo adjunto o simplemente da click a un enlace. En este caso es importante contemplar un esfuerzo constante entre los empleados para que ellos mismos tengan presente que esto es un buen hábito.

9.- Los servicios a través de internet son muy comunes en las PyMEs sin embargo estos son los que más se deben proteger a través de una estrategia de ciberseguridad pues están expuestos a miles de usuarios, ejemplo: un fdormulario vulnerable que puede acceder a una base de datos, robar el acumulado y eliminar la base en cuanto se sale de ella. Esto se repite constantemente si el protocolo de seguridad no se revisa paso a paso, el no contemplar estos pasos podrían.

10.- Descuido en la infraestructura de redes y sistema, pareciera falso pero en realidad el 95% de las empresas no tienen claro un protocolo de Seguridad Informática, ven como un gasto todo lo referente a este tema cuando en realidad tendría que ser el primer paso una vez que se contratan servicios de telefonía e internet. Es importante contemplar un esquema de seguridad perimetral de acuerdo con las necesidades del negocio, disminuir las vulnerabilidades y proteger a la empresa de forma física y virtual.

Si te perdiste la primera entrega, no te preocupes, aquí la liga para que revises los primeros 5 puntos 10 errores de las PyME frente a la seguridad Informática (1ra parte)

Recuerda que en Cero Uno Software te asesoramos en la estrategia de Ciberseguridad de tu empresa a través de tecnologías NextGen y con personal 100% certificado.

{{cta('a9819265-de9a-4a9a-8c8e-9a1b887fe39a')}}